В качестве вступления

Некоторое время назад, когда мы общались с заказчиками на тему производительности и безопасности Wi-Fi-сетей, мы часто слышали следующие аргументы:

- Зачем это нужно?

- От кого нам защищаться?

- У нас всё и так хорошо работает, и никто нас не взламывает!

К счастью, последнее время мы стали реже слышать подобные фразы, но все равно, не все так безоблачно. Все еще много компаний, чьи ИТ-специалисты не считают нужным обеспечить должным образом защиту беспроводного сегмента корпоративной сети.

МЫ РАССКАЖЕМ О ТОМ, КАК ЗАЩИТИТЬ WiFi-СЕТЬ И ДАДИМ ДЛЯ ЭТОГО КОНКРЕТНЫЕ РЕКОМЕНДАЦИИ

Распространенная ситуация

Чаще всего мы сталкиваемся с ситуацией, когда в организациях беспроводные сети организованы следующим образом:

- Беспроводная сеть построена на базе SOHO (Small office/home office ) маршрутизаторов/точек доступа, не предназначенных для работы в нагруженных сетях

- Используется аутентификация на основе разделяемых общих ключей (Pre-Shared key)

- Из беспроводной сети есть ничем не ограниченный доступ к серверам и другим ресурсам

- Доступ в сеть Интернет настроен без каких-либо ограничений/проверок

- За обновлениями версий прошивок на оборудовании нет должного контроля

- Используются настройки оборудования по умолчанию

Это применимо не ко всем компаниям и не все пункты сразу, но пара-тройка замечаний есть как правило у всех.

Давайте разберем несколько ситуаций и представим, что в таком случае может произойти.

Самый простой доступ к сети

Любой не авторизованный пользователь, проще говоря злоумышленник, может получить доступ к локальной сети организации даже находясь за её пределами! Общие ключи аутентификации как правило не меняются в течение длительных периодов времени и известны широкому кругу лиц. Далее, используя простые методы, можно осуществить атаку на любой сервер/ПК и получить доступ практически к любой информации.Не защищённый BYOD (bring your own device)

Так же к сети подключается большое количество личных устройств сотрудников и гостей, защищённость которых невозможно проконтролировать. Возникает риск проникновения вредоносного ПО в локальную сеть через такие устройства, например, шифровальщиков и криптомайнеров.Неконтролируемая эксплуатация

Устаревшие версии прошивок содержат массу уязвимостей, через которые можно получить доступ к управлению и, как следствие, потерю контроля над беспроводной сетью. Так же устаревшие версии могут быть не стабильны, оборудование может “зависать и глючить”.Некорректный ввод в эксплуатацию

Не изменённые в процессе запуска сети пароли и IP адреса, используемые по умолчанию, легко ищутся в документации, особенно, когда известна модель установленного оборудования, которая может быть определена простым сканированием.Отсутствие современных мер защиты

И наконец, как вариант, можно просто заблокировать работу беспроводной сети путём осуществления DoS атаки на оборудование, так как SOHO устройства не обладают функционалом защиты!

10 шагов к обеспечению безопасности WiFi-сети

Шаг №1 Защитите управление устройствами беспроводной сети

Смените настройки по умолчанию и ограничьте доступы к интерфейсам управления. Используйте только защищённые протоколы управления HTTPS/SSH.

Этим шагом вы исключите возможность компрометации управления оборудованием. Никто кроме авторизованных администраторов не сможет изменять параметры беспроводной сети.

Шаг №2 Следите за обновлениями

Регулярно проверяйте наличие обновлений и обновляйте версии операционных систем (прошивок) оборудования беспроводной сети.

Выполняя эту нехитрую операцию, вы исключаете возможность эксплуатации злоумышленниками известных и распространенных уязвимостей, а оборудование будет работать стабильно и без зависаний.

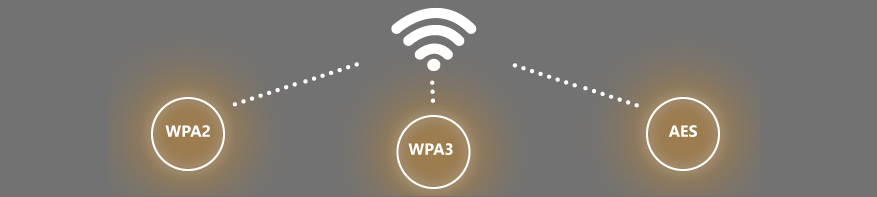

Шаг №3 Настройте актуальные технологии и алгоритмы шифрования

Используйте только проверенные технологии доступа и алгоритмы шифрования такие как WPA2/WPA3 и AES. Не рекомендуем использовать WEP/WPA/TKIP

Эти настройки помогут вам исключить возможности взлома ключа, которые могут длится всего несколько десятков минут.

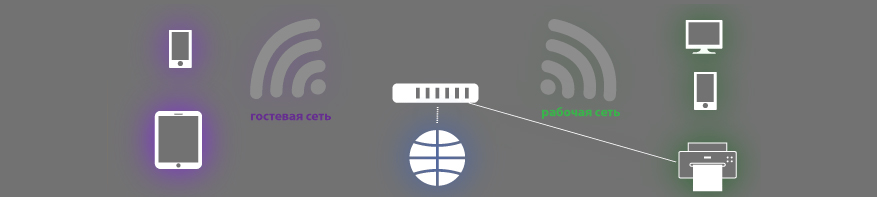

Шаг №4 Разделите Wi-Fi сети

Мы настоятельно рекомендуем вам разделить беспроводную сеть на гостевую и корпоративную. Гостевая сеть может иметь доступ только в сеть Интернет. Корпоративная может иметь доступ к локальной сети. Используйте сегментирование (VLAN) для разных сетей.

Следуя этой рекомендации, вы добавите еще один плюс в копилку безопасности вашей организации, так как гостевые устройства, личные смартфоны, и ноутбуки сотрудников не будут иметь никакого доступа к ресурсам локальной сети. Такие устройства обычно сложно или совсем невозможно проконтролировать на предмет соответствия правилам безопасности.

Корпоративные смартфоны, планшеты и ноутбуки, имеющие доступ к ресурсам локальной сети, подлежат строгим проверкам.

Шаг №5 Используйте строгую аутентификацию пользователей

Настройте строгую аутентификацию/авторизацию пользователей для корпоративной сети и временные пароли для гостевой. Например, для корпоративной сети можно использовать учётные записи и пароли на основе данных из Microsoft Active Directory. Для этого потребуется сервер, работающий по протоколу RADIUS. Например, Cisco ISE или Microsoft NPS.

Это позволит получить полную картину действий пользователей и их устройств в беспроводной сети, что поможет в предотвращении и расследовании возможных инцидентов информационной безопасности. Так же на беспроводную сеть будет распространена парольная политика из Microsoft AD.

Учётные записи для гостей с ограниченным сроком действия можно создавать из интерфейса контроллера беспроводной сети. При этом не будет возможности получения постоянного доступа по одним и тем же паролям в течение длительного периода времени, что минимизирует возможности нелегитимных действий сторонних пользователей.

Шаг №6 Не забывайте о межсетевом экранировании

Доступ к локальной сети из беспроводной должен быть организован только с использованием межсетевого экрана, на котором разрешены исключительно необходимые для работы правила.

Наиболее защищённый вариант, – это подключение устройств беспроводной сети к выделенным коммутаторам без связи с коммутаторами локальной сети.

При этом доступ к локальной сети может быть настроен через межсетевой экран и технологию VPN.

Шаг №7 Не забывайте о межсетевом экранировании, часть 2

Доступ в сеть Интернет из всех сегментов беспроводной сети должен быть организован только через межсетевой экран (NGFW) на котором активирован функционал расширенной фильтрации, такой как система предотвращения вторжений, контроль DNS запросов и антивирус. Если нет возможности установить межсетевой экран, то, как минимум, используйте облачный сервис Cisco Umbrella для защиты пользователей беспроводной сети.

Наши рекомендации по настройке межсетевых экранов

Такие меры не позволят вредоносному программному обеспечению проникнуть в корпоративную сеть, а также защитят неконтролируемые и, как правило, слабо защищённые гостевые и личные устройства.

Шаг №8 Используйте функционал защиты контроллера Wi-Fi сети

Настройте функционал системы предотвращения вторжений (Wireless IPS), а также защиту управляющих кадров (Management Frame Protection), входящих в состав любого полноценного контроллера беспроводной сети.

WIPS будет защищать от поддельных Wifi сетей и блокировать атаки, соответствующие известным шаблонам (сигнатурам), MFP не позволит нарушить работу сети путём подмены управляющих кадров

Шаг №9 Ведите мониторинг

На регулярной основе осуществляйте мониторинг как событий доступа к беспроводной сети, так и потоков трафика в локальную сеть и в сеть Интернет. Для этого подойдёт либо самый простой Syslog сервер, входящий в базовый набор любого дистрибутива Linux либо профессиональное решение, например SolarWinds.

Это позволит проанализировать уже произошедшие инциденты и предотвратить появление новых.

Шаг №10 Чтобы было что защищать, нужно это качественно построить

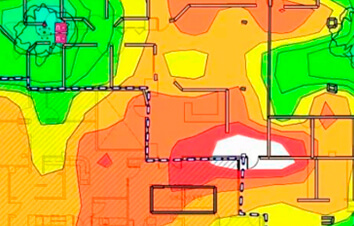

- Если показатели качества работы вашей Wi-Fi-сети не соответствуют предъявляемым к ней требованиям, мы рекомендуем провести аудит и выяснив причину низкой производительности устранить её.

- В том случае, если вы еще только планируете строительство беспроводной сети в вашей организации, отнеситесь к этой задаче с должным уровнем ответственности — отдайте эту задачу профессионалам.

- Направление профессиональных сервисов в части беспроводных сетей является одним из фокусных для нашей компании, поэтому команда радиоинженеров LWCOM готова в любой момент подключиться к вашему проекту.